OT-security wordt topprioriteit

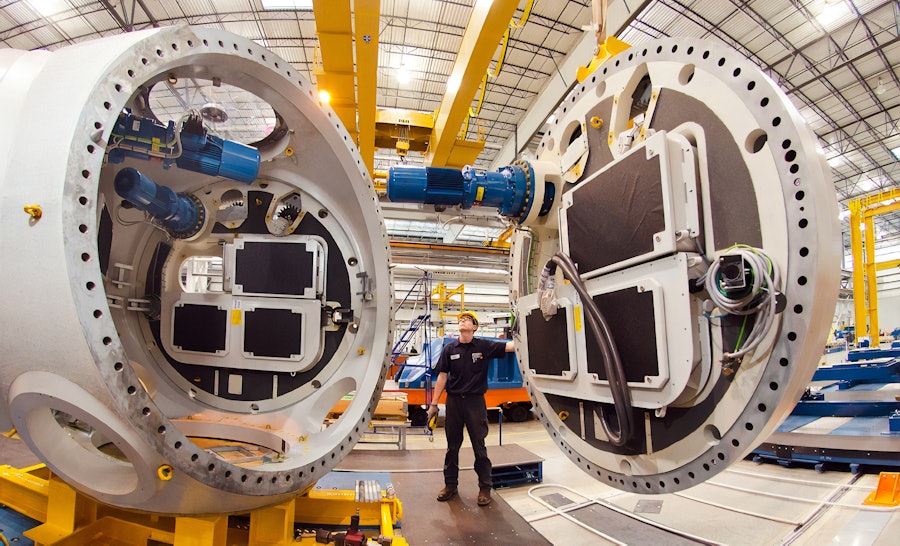

Industriële organisaties profiteren in hoog tempo van IT-technologieën in hun operationele technologie (OT) omgevingen om concurrerender te worden. In deze digitale transformatie worden onderling verbonden systemen en gegevensanalyse, SCADA, industriële besturingssystemen (ICS), Industrial Internet of Things (IIOT) en slimme sensoren toegevoegd aan het productieproces.

De voordelen van verhoogde efficiëntie en gedeelde gegevens gaan gepaard met toenemende OT-security risico's voor de infrastructuur. Wij bieden een portfolio van OT-security-oplossingen die industriële, asset-intensieve omgevingen helpen bij het bewaken en beveiligen van netwerken, het beschermen van endpoints en het leveren van cybersecurity-services.

Om operationele verstoringen te voorkomen, moet je weten wat er op jouw netwerk gebeurt

- Weinig risicobeperking en herstel met beperkte patching, moeilijk te testen productieomgevingen en weinig zicht op bedrijfsmiddelen, analyses en operationele gegevens zorgen voor een hoger risico.

- Cyberaanvallen op ICS- en SCADA-systemen kunnen gevolgen hebben voor de veiligheid, beschikbaarheid, betrouwbaarheid en voorspelbaarheid van werknemers, activiteiten en de waardeketen - en catastrofaal zijn.

- Doorgaans hebben OT-teams geen verstand van beveiliging, en IT-teams geen verstand van operationele processen. Deze kritieke vaardigheidskloof draagt bij tot de kwetsbaarheid van de beveiliging.

- De overheidsvoorschriften blijven toenemen naarmate cyberaanvallen frequenter en ernstiger worden, wat leidt tot aanzienlijke operationele veranderingen.

High-risk omgevingen

Verstoring van activiteiten

Beperkte vaardigheden op gebied van security

Compliance van data protectie

We kunnen je helpen op weg naar volwaardige OT security maturity

Jouw risico's inschatten

Een effectief security programma begint met het beoordelen van het risico. Verkrijg vervolgens inzicht in je huidige OT-omgeving en bekijk de kwetsbare bedrijfsmiddelen. We kunnen je helpen inzicht te krijgen in risico's, gaten en kwetsbaarheden door middel van een gefaseerde aanpak. Dit omvat strategie en planning, OT-security risico-, compliance- en kwetsbaarheidsbeoordelingen en het ontwikkelen van governance beleid en vereisten.

Bescherm je operations

Zodra je jouw risico's hebt ingeschat, moet je actie ondernemen en een oplossing implementeren. Nomios en ons uitgebreide partner-ecosysteem kunnen je helpen bij het ontdekken, classificeren en analyseren van gegevens; bij het ontwerpen en implementeren van netwerk- en endpoint security; en bij het ontwerpen, bouwen en implementeren van je Identity en Access Management oplossing. We helpen je bij het ontwerpen en implementeren van een OT SOC dat je activiteiten beschermt.

Beheer jouw operations

Je moet ervoor zorgen dat de werkzaamheden naadloos verlopen en dat je in het geval van een aanval een OT-specifiek responsplan hebt. We kunnen je helpen bij het beheren van waarschuwingen en het terugdringen van vals-positieven met OT-security managed services; bij het ontwikkelen van een OT-security incident response plan en playbooks; en we helpen je bij het benutten van beveiligingsanalyse en het focussen op voortdurende verbetering van je security activiteiten.

Blijft een stap voor met Nomios

ZTNA Zero-Trust Network Access

Eenvoudige, automatisch beveiligde toegang die controleert wie en wat zich op jouw netwerk bevindt en de toegang tot toepassingen beveiligt, ongeacht waar gebruikers zich bevinden.

Technologie consulting

Maak gebruik van onze expertise op het gebied van strategie, industrie en engineering. Zet technologie in binnen jouw organisatie om iets unieks te creëren, groei te stimuleren en resultaten te versnellen.

Security assessments

Onze cyber security assessments bieden praktische aanbevelingen om de beveiliging te verbeteren, waarbij gebruik wordt gemaakt van best practices uit de branche, gecombineerd met de beste beschikbare technologie.

MDR Managed Detection & Response

Vergroot jouw capaciteiten op het gebied van security operations en verkort de tijd die nodig is om bedreigingen op te sporen en in te dammen.

Onze security experts staan voor je klaar

Ons team is beschikbaar voor een gesprek of videovergadering. Neem contact op om jouw beveiligingsuitdagingen te bespreken, aanbieders te vergelijken of om van gedachten te wisselen over jouw komende IT-projecten. Wij zijn er om jou te helpen.