Flowmon Anomaly Detection System loopt voorop in de door technologie gedreven strijd tegen moderne cyberdreigingen die de traditionele perimeter- en endpointbeveiliging omzeilen. Wanneer zich nieuwe beveiligings- of operationele problemen voordoen, is Flowmon ADS het licht dat IT-professionals voorziet van gedetailleerde netwerkzichtbaarheid en krachtige gedragsanalyses om beslissende acties te ondernemen en het netwerk met vertrouwen te beheren.

Belangrijkste kenmerken en voordelen

- Bedreigingen worden onmiddellijk en automatisch gedetecteerd.

- Gedragspatroonherkenning detecteert bedreigingen in hun kinderschoenen.

- Machine learning en andere verfijnde algoritmen zorgen samen voor nauwkeurige inzichten.

- Gedragspatronen, reputatie-feeds, en IoC's om NBA aan te vullen.

- Flowmon ADS is een gemeenschappelijk terrein voor samenwerking bij het oplossen van incidenten.

- Contextrijke incidentvisualisatie voor onmiddellijke remediëring.

- Aanvallen worden gedetecteerd voordat het verkeer piekt, zodat het gevaar niet kan escaleren.

- De oplossing is integreerbaar met event logging, ticketing en incident response systemen.

Automation

Vroegtijdige waarschuwing voor bedreigingen

Geruisloos inzicht

Laag percentage fout-positieven

NetOps en SecOps samen

Korte reactietijd bij incidenten

Laag en traag stadiumdetectie

SecOps ecosysteem integratie

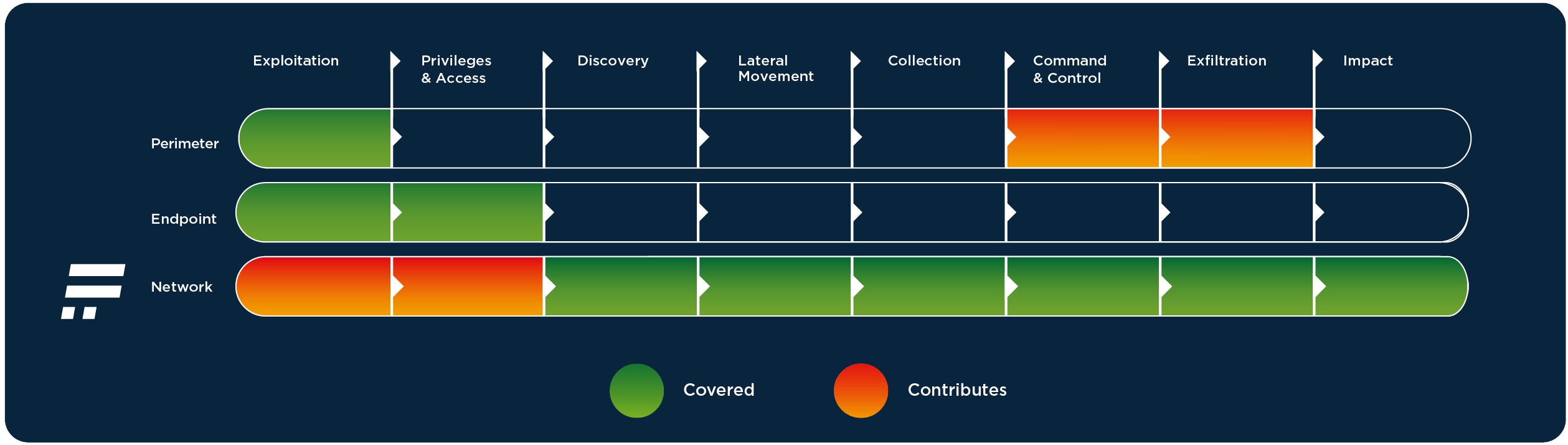

Voordeel in elke fase van compromittering

Traditionele handtekening- en regelgebaseerde detectiemethoden zoals firewall, IDS/IPS of antivirus richten zich op het beveiligen van de perimeter en endpoints. Hoewel ze effectief zijn in het detecteren van initiële infectie door bekende kwaadaardige code of gedrag, bieden ze geen bescherming buiten de perimeter en het endpoint - een groot gebied waar insider bedreigingen voorkomen. Het misbruiken van dit gat is de meest voorkomende manier om gegevens te stelen. Bedreigingen van binnenuit kunnen alleen worden ontdekt door de kleinste anomalieën te detecteren die wijzen op een compromittering.

Onze experts staan voor je klaar

Ben je op zoek naar prijsinformatie, technische gegevens, support of een offerte op maat? Ons team van experts in Brussel staat klaar om je te helpen.