Als je een wide-area netwerk aan het bouwen bent dat kan schalen en digitale transformatie kan ondersteunen, is het combineren van bedrijfsnetwerken met gedegen security tools niet optioneel; het wordt verwacht. En ja, de wereld van cybersecurity zit vol afkortingen als SWG, CASB en FWaaS. Het kan voelen alsof je in alfabetsoep zwemt, maar elk van deze tools speelt een specifieke rol in het beschermen van je organisatie tegen cyberdreigingen.

Bij het afwegen van verschillende security opties hangt het kiezen van de juiste tools, of dat nu SWG of CASB is, af van je netwerkinstellingen en bedrijfsbehoeften. Het doel is om oplossingen te kiezen die netjes in je bestaande architectuur passen, zonder onnodige complexiteit.

Hier lees je wat deze afkortingen betekenen en waarom ze van belang zijn bij het bouwen van een security stack op maat van jouw omgeving.

Wat betekent SASE?

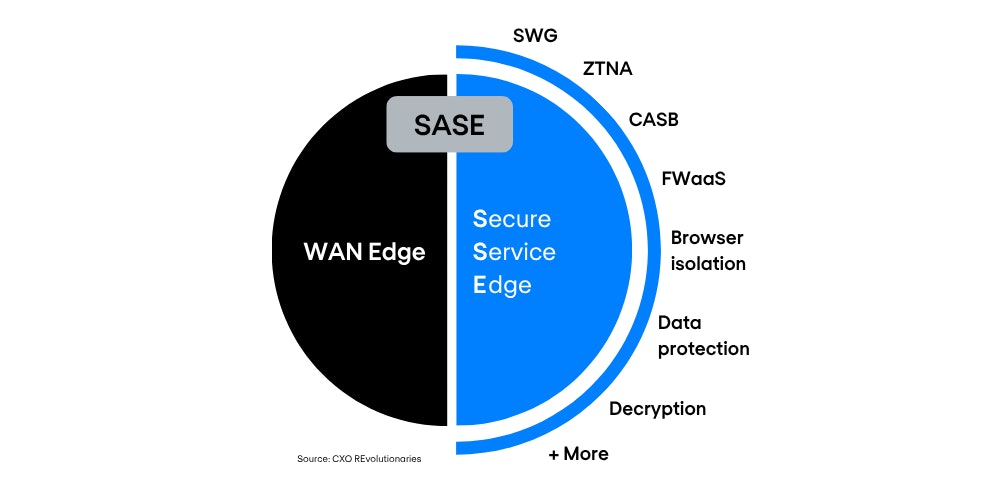

SASE, kort voor Secure Access Service Edge, is waar SD-WAN en cloud geleverde security elkaar ontmoeten. Het brengt netwerken en security samen in één cloud-gebaseerde dienst. Dit omvat zaken als Firewall as a Service (FWaaS), Secure Web Gateway (SWG), Cloud Access Security Broker (CASB) en Zero-Trust Network Access (ZTNA).

SASE helpt gebruikers, apps, vestigingen en IoT-apparaten te beschermen, allemaal in lijn met het security beleid van de onderneming. In combinatie met SD-WAN versterkt het niet alleen de security, maar verbetert het ook de prestaties door verkeer intelligent te sturen en veilige, directe toegang tot cloudservices te garanderen.

SWG vs. CASB uitgelegd

SWG en CASB zijn beide security tools in de cloud die gegevens en gebruikers beschermen tegen dreigingen. Ze lijken in sommige opzichten op elkaar, maar er zijn belangrijke verschillen in hoe ze werken en waar ze voor gemaakt zijn.

Wat is een Secure Web Gateway (SWG)?

Een SWG bevindt zich tussen gebruikers en het internet. Het controleert elk webverzoek om er zeker van te zijn dat het voldoet aan het security beleid van je organisatie. Als een gebruiker een onbetrouwbare of risicovolle site probeert te openen, kan de SWG deze blokkeren of een waarschuwing geven.

Kortom, het is een filter voor webverkeer, ontworpen om malware tegen te houden, het lekken van gegevens te voorkomen en het risico op inbreuken te verminderen wanneer gebruikers op het web surfen.

Wat is een Cloud Access Security Broker (CASB)?

Een CASB fungeert als tussenpersoon voor gebruikers en cloudservices zoals Microsoft 365, Salesforce of Google Workspace. Het dwingt security policies af voor cloud en on-prem omgevingen en helpt organisaties ongeautoriseerde toegang te detecteren en te stoppen.

CASB's zijn essentieel voor het controleren van het gebruik van cloud apps, het beschermen van gevoelige gegevens en het waarborgen van de zichtbaarheid van je cloud stack, vooral nu steeds meer werk verschuift naar SaaS-platforms.

Wanneer SWG en CASB samen worden gebruikt, helpen ze zowel webtoegang als applicaties in de cloud te beveiligen. En hoewel ze allebei deel uitmaken van het SASE framework, is SASE meer dan alleen deze twee.

Wat zijn enkele andere belangrijke SASE-securityfuncties?

De security laag van SASE, vaak Security Service Edge(SSE) genoemd, bevat verschillende technologieën die helpen om gebruikers, apps en gegevens over het netwerk te beveiligen. Hier zijn enkele van de belangrijkste:

Zero-Trust Network Access (ZTNA)

ZTNA vervangt traditionele VPN's door gebruikers veilige, beperkte toegang te geven tot alleen de apps die ze nodig hebben, niet tot het hele netwerk. Het verifieert de identiteit van de gebruiker, de toestand van het apparaat en andere factoren voordat toegang wordt verleend en dwingt het beleid voortdurend in realtime af. Dit vermindert het risico van laterale verplaatsing.

Dit vermindert het risico van zijwaartse bewegingen als de referenties in gevaar komen. ZTNA is cloud-gebaseerd, dus het ondersteunt veilige remote access vanaf elke locatie en is eenvoudiger op te schalen en te beheren dan oudere VPN oplossingen.

Remote Browser Isolation (RBI)

RBI houdt browseractiviteit weg van de apparaten van gebruikers door het uit te voeren in een externe, cloud-gebaseerde container. Als een gebruiker een site bezoekt die nieuw, onbekend of mogelijk riskant is, wordt de site geïsoleerd geladen. Eventuele malware, schadelijke scripts of macro's worden verwijderd voordat de pagina veilig aan de gebruiker wordt getoond.

Dit voegt een extra verdedigingslaag toe, vooral tegen zero-day dreigingen die langs traditionele tools zoals SWG kunnen glippen.

Web Application Isolation

Webapplicatie isolatie beschermt je web applicaties tegen onbeheerde gebruikers of aanvallers die toegang proberen te krijgen. Het werkt ongeveer hetzelfde als RBI, maar dan omgekeerd: gebruikers worden weggehouden van de backend van de app in plaats van andersom.

Dit helpt exploits tegen te houden die gericht zijn op cloud-gebaseerde of interne webapps, waardoor het risico op inbreuken wordt verkleind.

Data Loss Prevention (DLP)

DLP-tools voorkomen dat gevoelige gegevens per ongeluk of expres uitlekken, worden gedeeld of misbruikt. Als iemand bijvoorbeeld vertrouwelijke bestanden probeert te uploaden naar Google Docs of een generatieve AI-site, kan DLP dit blokkeren. Het kan ook voorkomen dat gegevens naar USB-drives worden gekopieerd of dat vertrouwelijke inhoud via e-mail wordt doorgestuurd.

DLP is de sleutel tot het afdwingen van compliance en het onder controle houden van vertrouwelijke informatie.

Firewall as a Service (FWaaS)

FWaaS verplaatst firewallfunctionaliteit naar de cloud, waardoor fysieke firewalls in elk kantoor of datacenter overbodig worden. Het beschermt gebruikers en apparaten ongeacht waar ze zich bevinden - ideaal voor mobiele teams en werk op afstand.

Je kunt FWaaS-beleid centraal beheren met een cloud console, wat de implementatie vereenvoudigt en hardware-onderhoud vermindert.

De netwerkkant van SASE: SD-WAN

SASE gaat niet alleen over security, maar ook over netwerken, te beginnen met SD-WAN. SD-WAN vervangt traditionele WAN-verbindingen door softwaregedefinieerde routering die flexibeler, efficiënter en cloud-vriendelijker is. Het stuurt verkeer op basis van real-time omstandigheden, geeft prioriteit aan kritieke apps en zorgt voor een soepele gebruikerservaring.

In combinatie met de security stack van SASE vormt SD-WAN het fundament van de WAN-edge. Het geeft je veilige, directe toegang tot cloudservices, verbetert de prestaties op filialen en vermindert de afhankelijkheid van dure MPLS-links. Alles wordt centraal beheerd, waardoor het gemakkelijker is om te schalen en aan te passen als je netwerk groeit.

De voordelen van een SASE-oplossing

Het mengen van security tools van verschillende leveranciers leidt vaak tot een rommelige, complexe opstelling. Je eindigt met meerdere systemen die niet altijd goed samenwerken, waardoor het beheer moeilijker wordt en de risico's toenemen. Een uniforme SASE oplossing van één leverancier vereenvoudigt de zaken door alles samen te brengen op één platform. Dat betekent minder bewegende delen, eenvoudiger beheer en een duidelijk overzicht van je hele netwerk.

Dat gezegd hebbende, overschakelen naar een volledig SASE model gebeurt niet van de ene op de andere dag. Dit is waar Nomios kan helpen. We werken met je samen aan een stappenplan voor de introductie van SASE - in een tempo dat past bij jouw bedrijf. Veel organisaties beginnen met Security Service Edge (SSE), dat zich richt op de security elementen van SASE. SSE kan op zichzelf al sterke resultaten opleveren en is een solide eerste stap op weg naar de volledige invoering van SASE.

Wil je meer weten over dit onderwerp?

Onze experts en salesteams staan voor je klaar. Laat je contactgegevens achter en we nemen spoedig contact met je op.