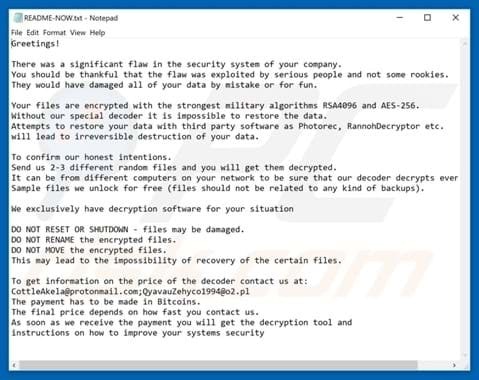

Les ransomwares sont des logiciels malveillants utilisés pour crypter des systèmes informatiques, des fichiers et des informations personnelles. Une fois infecté par un ransomware, un message ou une "note de rançon" s'affiche et demande un paiement pour le décryptage.

En général, la rançon doit être payée dans un certain délai. Si tu ne respectes pas le délai, les cybercriminels risquent d'augmenter le montant de la rançon ou de détruire la clé de décryptage.

Comment les ransomwares sont-ils installés et comment fonctionnent-ils ?

Un ransomware est un type de logiciel malveillant créé par des cybercriminels individuels ou des groupes de cybermenaces. Les ransomwares peuvent être installés en utilisant plusieurs tactiques, comme des liens trompeurs dans des courriels, des messages de chat, des messages texte (SMS) ou des sites Web. Le logiciel malveillant de type ransomware ne peut pas seulement verrouiller les ordinateurs ou crypter les fichiers sur un seul poste, il peut aussi se propager dans toute une organisation. Que tes postes de travail soient infectés par un ransomware est une chose, mais perdre tous tes fichiers et tes sauvegardes en est une autre.

Paiements de ransomware

Les ransomwares exigent toujours un paiement (rançon) pour un décryptage supposé. Les méthodes de paiement proposées varient : paiement par crypto-monnaie, comme le bitcoin, ou par carte de crédit ou carte cadeau intraçable. Cependant, payer la rançon ne garantit pas que l'organisation ou l'utilisateur retrouve l'accès au système ou aux fichiers cryptés. Payer la rançon pourrait même motiver les cybercriminels à cibler à nouveau la ou les mêmes victimes.

Meilleures pratiques pour les stratégies de sécurité et de prévention des ransomwares :

Pour se défendre avec succès contre les ransomwares, les stratégies de sécurité couvrent un large domaine de mesures à prendre.

1. Éduque les employés sur la cybersécurité et montre-leur régulièrement des exemples de ransomware pour les sensibiliser :

- Veillant à ce que les employés sachent comment créer des mots de passe forts et les gérer de manière sécurisée.

- Organisant des sessions de formation pour apprendre aux employés ce qu'est un ransomware et ce qu'il faut rechercher avant de s'engager dans un contenu malveillant.

- Partager des exemples et des captures d'écran d'emails, de messages de chat et d'autres méthodes utilisées pour tromper les utilisateurs en les convainquant de cliquer ou d'installer des logiciels malveillants sans le savoir.

- Demander aux employés de se connecter uniquement aux connexions sans fil sécurisées de ton entreprise.

- Surveiller et intercepter les courriels de phishing sur tous les appareils d'extrémité à l'aide de solutions d'endpoint security et des courriels.

2. Applique des correctifs et mets à jour les systèmes d'exploitation et les logiciels à tout moment :

Réduis l'exposition aux vulnérabilités connues des logiciels et des systèmes d'exploitation en les maintenant à jour. Les pirates sont toujours à l'affût de telles opportunités à exploiter. Surveille tous les appareils d'extrémité pour garder une trace des versions obsolètes des systèmes d'exploitation ou des logiciels en cours d'exécution dans ton organisation. Assure-toi que les derniers correctifs sont installés, mets à jour les logiciels et garde les systèmes d'exploitation à jour pour minimiser les menaces.

3. Utilise un logiciel de cybersécurité spécialisé dans la prévention des menaces inconnues :

Les solutions antivirus traditionnelles ne suffisent pas pour se défendre efficacement contre les types de ransomware inconnus modernes. Les cybercriminels ont trouvé différentes méthodes pour contourner ces outils antivirus hérités. Utilise des solutions antivirus et de protection des terminaux de nouvelle génération plutôt que d'essayer de détecter les itérations de logiciels malveillants connues des anciennes solutions.

4. Surveille les points d'extrémité et les environnements réseau pour détecter les activités malveillantes et les IOA :

Les solutions efficaces d'endpoint detection and response sont capables de rechercher les indicateurs d'attaque (IOA), stoppant ainsi les ransomwares "dans leur élan", avant qu'ils ne puissent s'exécuter et infliger des dommages.

Si ton organisation n'est pas en mesure d'agir immédiatement sur les alertes et les menaces détectées, envisage un fournisseur de services de sécurité gérés (MSSP). Le MSSP propose une équipe d'élite d'experts en cybersécurité expérimentés qui recherchent les menaces de manière proactive en ton nom, 24 heures sur 24 et 7 jours sur 7. Parmi une grande variété de pratiques et de technologies appliquées, le MSSP peut aussi intégrer efficacement les flux de renseignements sur les menaces dans ta stratégie de sécurité. Cela permet à ton organisation de déployer rapidement des contre-mesures et d'empêcher les logiciels malveillants de se propager.