Accès sécurisé avec Fortinet ZTNA

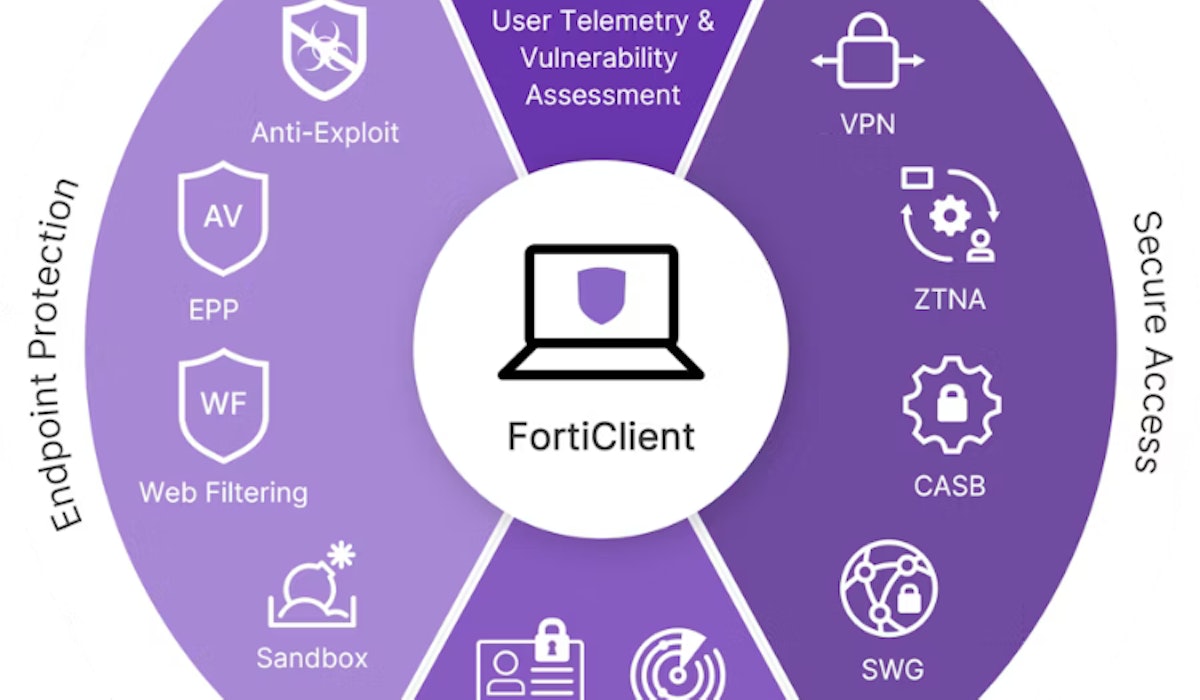

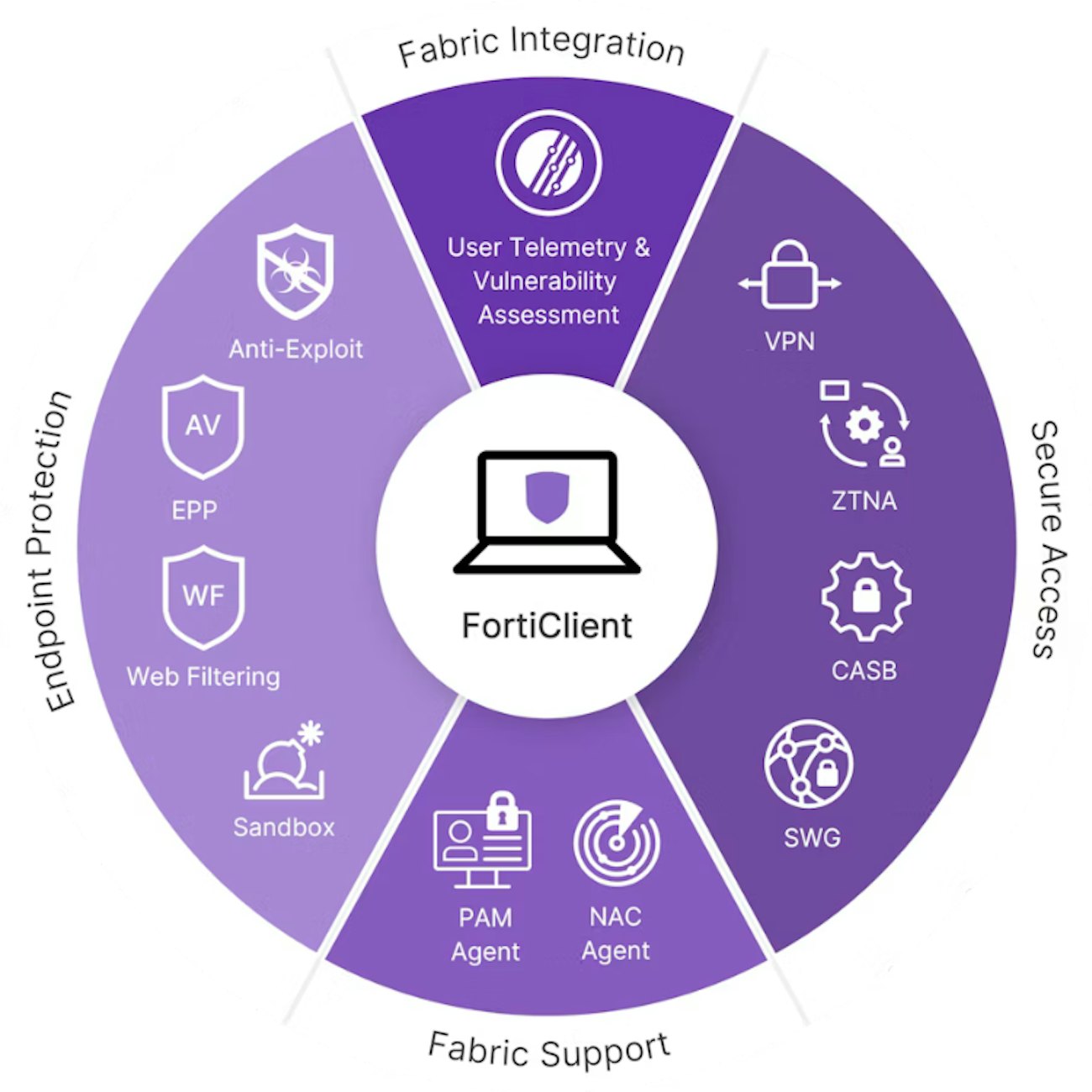

Le ZTNA de Fortinet, renforcé par FortiOS 7.0, offre des solutions d'accès sécurisé robustes, l'agent Unified FortiClient jouant un rôle central. Cet agent permet aux travailleurs à distance de se connecter en toute sécurité en utilisant les principes de confiance zéro. Il prend en charge les tunnels cryptés Universal ZTNA et VPN, le filtrage des URL et les fonctionnalités du CASB (Cloud Access Security Broker). En outre, FortiSASE offre des fonctions Universal ZTNA, CASB et Secure Web Gateway (SWG) hébergées dans le nuage, y compris l'agent Unified FortiClient. La gestion centrale est simplifiée grâce à FortiClient EMS.

Protection améliorée des points d'extrémité

L'agent FortiClient Unifié va au-delà des protections de base, offrant des capacités de sécurité avancées telles que l'antivirus de nouvelle génération basé sur l'IA (NGAV), la quarantaine des points d'extrémité et un pare-feu applicatif. Il prend en charge l'intégration des bacs à sable dans le cloud, le contrôle des périphériques USB et la protection contre les ransomwares, renforçant ainsi les terminaux contre les diverses cybermenaces.

Caractéristiques et avantages

- Offre un meilleur accès à distance avec des politiques d'accès aux applications cohérentes, garantissant des opérations sécurisées et efficaces pour les employés hors site

- Fournit des informations télémétriques critiques et exploite les intégrations au sein de la Security Fabric de Fortinet, améliorant ainsi la posture de sécurité globale

- Assure la sécurité du web et le filtrage des contenus, protégeant les utilisateurs des contenus en ligne préjudiciables et des cybermenaces

- Permet une visibilité et une gestion complètes des licences logicielles, ce qui contribue à une utilisation efficace des ressources

- Contrôle l'accès aux applications basées sur le cloud, offre des informations sur l'informatique parallèle et renforce ainsi la sécurité du cloud

- Détecte et isole rapidement les points d'accès compromis, réduisant ainsi les failles de sécurité potentielles

ZTNA

Fabric Agent

Web Filtering

Software Inventory Management

CASB

Automated Response

Sécurité et conformité renforcées avec FortiClient

FortiClient, un composant clé des solutions de sécurité de Fortinet, offre une large gamme d'applications pour renforcer et sécuriser les environnements d'entreprise contemporains. Il offre une visibilité et une conformité complètes des points d'extrémité, en intégrant la sécurité des points d'extrémité et du réseau avec une automatisation avancée. Cela inclut l'accès à distance sécurisé via des tunnels chiffrés toujours actifs, avec des contrôles de posture et une vérification continue des utilisateurs et des appareils. FortiClient offre également de solides capacités de renforcement des points d'extrémité, comprenant l'analyse des vulnérabilités, les correctifs automatisés, la gestion de l'inventaire des logiciels et les pare-feu applicatifs.

Protection avancée et intégration transparente

Outre les protections de base, le FortiClient excelle dans la sécurité avancée des terminaux grâce à un anti-malware basé sur l'apprentissage automatique, des techniques anti-exploitation basées sur le comportement et un filtrage complet du contenu web. Il s'intègre parfaitement à FortiSandbox pour une analyse en temps réel des nouveaux fichiers et utilise les informations d'Active Directory pour un contrôle d'accès efficace basé sur les rôles au sein du réseau. L'agent Unified FortiClient facilite les tunnels cryptés Universal ZTNA et VPN, le filtrage des URL et les fonctionnalités CASB. En complément de ces fonctionnalités, FortiSASE étend les capacités de FortiClient avec des services hébergés dans le nuage, garantissant une gestion rationalisée et une protection complète des points d'extrémité.

Vos experts Fortinet dédiés

Vos experts Fortinet dédiés

Nomios Belgique est un partenaire Fortinet primé avec des spécialités avancées et la distinction de plusieurs ingénieurs certifiés au sein de son personnel. Nos ingénieurs sont reconnus par Fortinet comme des experts techniques et des défenseurs des solutions Fortinet. Cela signifie que vous pouvez compter sur le savoir-faire technique et l'expérience pratique de Nomios pour évaluer avec précision les exigences de votre entreprise et pour concevoir, mettre en œuvre et gérer une solution basée sur Fortinet qui réponde à vos besoins.

Prêt à en discuter ?

Vous cherchez des détails sur les prix, des informations techniques, une assistance ou un devis personnalisé ? Notre équipe d'experts à Bruxelles est prête à vous aider.