Pulse Access Suite

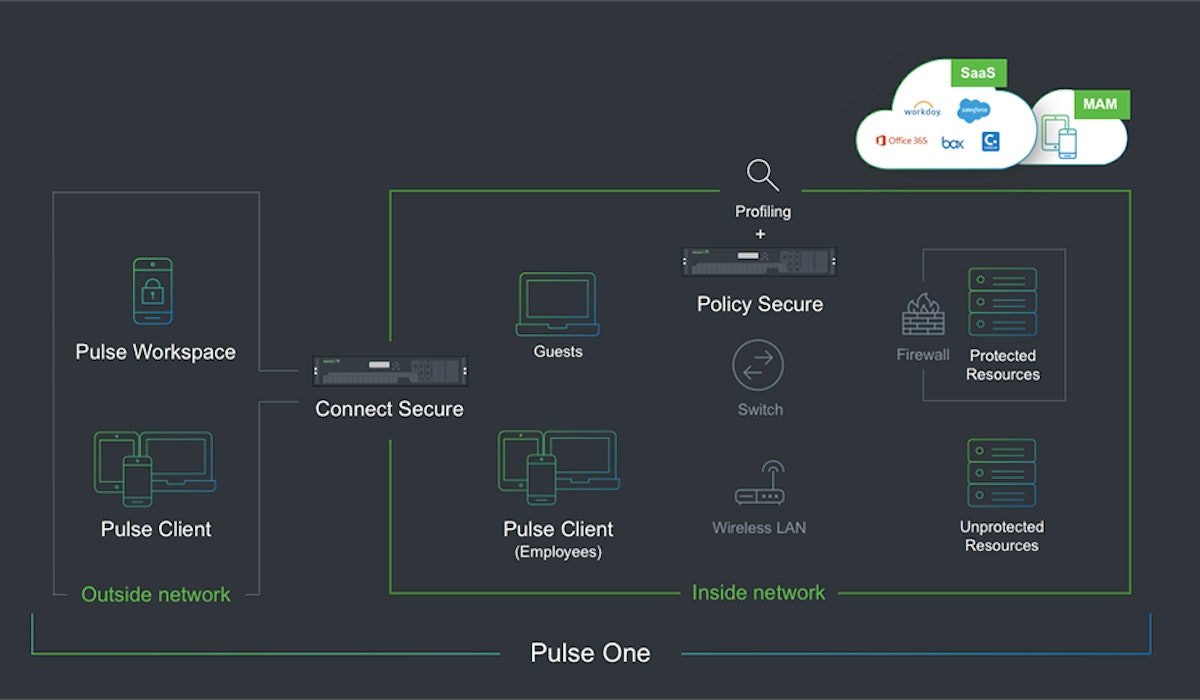

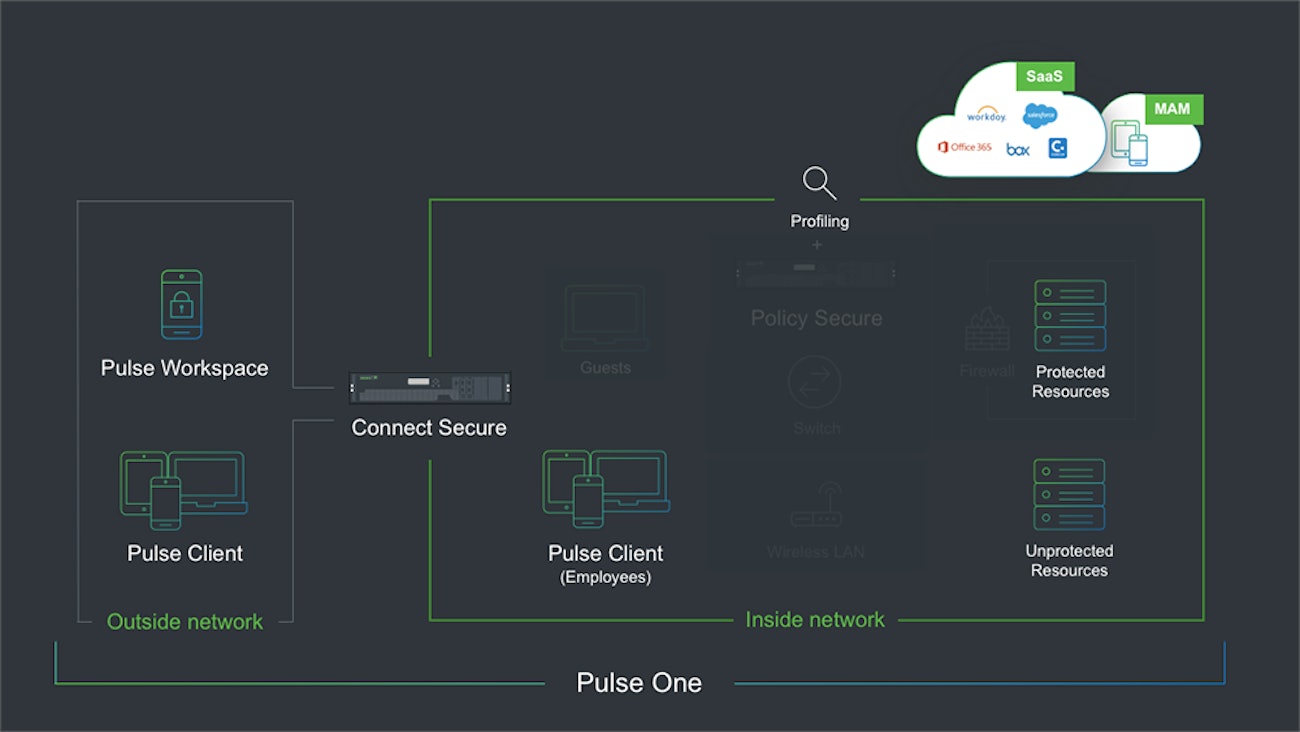

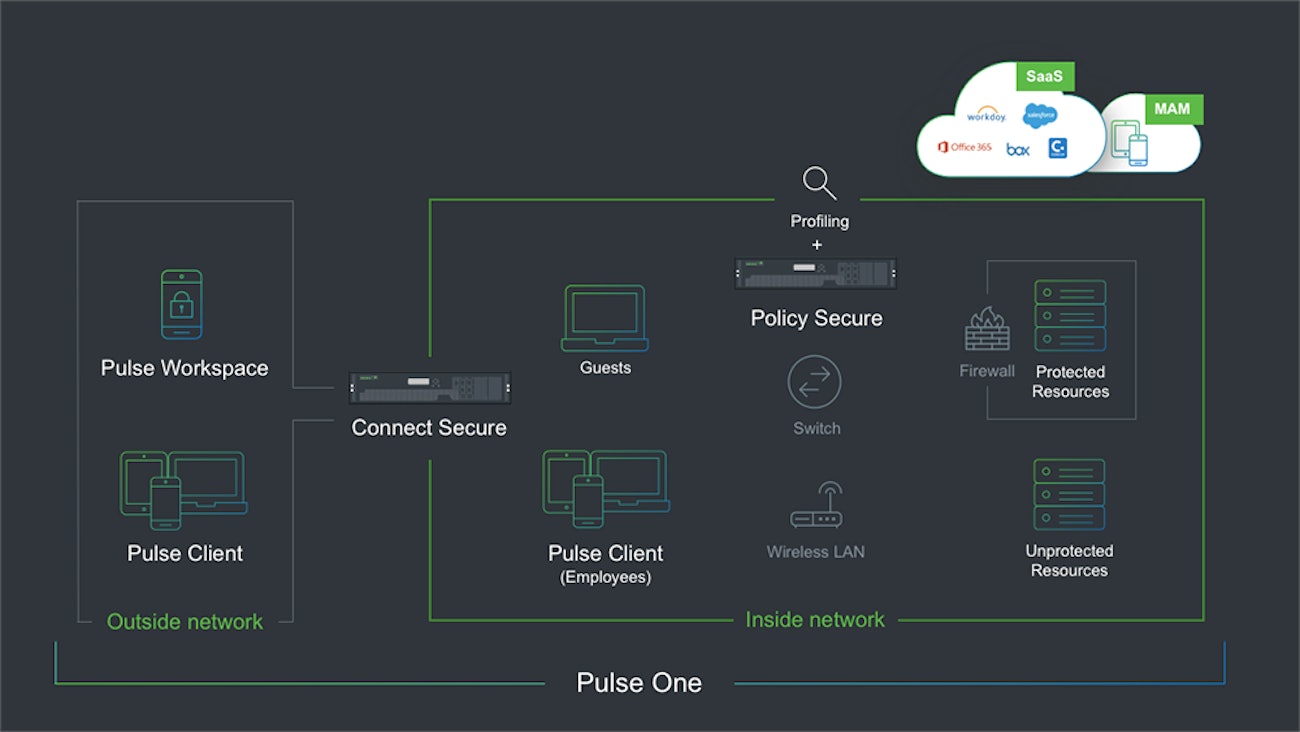

La suite Pulse Access contient tous les logiciels et services nécessaires pour fournir un accès sécurisé. Il n'a jamais été aussi facile de sécuriser votre centre de données, de fournir un accès mobile et d'activer de nouveaux services en nuage. Nous simplifions l'achat, le déploiement et la gestion de l'accès sécurisé.

Édition Essentials

- VPN de pointe : accédez à votre centre de données avec Pulse Connect Secure, le VPN SSL le plus utilisé au monde.

- Visibilité basée sur le cloud : Surveillez votre suite Pulse Access avec notre solution Pulse One basée sur le cloud.

- VPN mobile : activez la productivité instantanée avec notre VPN mobile sur votre tablette ou votre smartphone.

Édition avancée

- Sécurité du cloud : Ajoutez un accès sécurisé et une authentification unique aux applications et services en nuage en dehors de votre centre de données.

- Visibilité du réseau : Découvrez tous les périphériques de votre réseau grâce à notre solution de profilage du réseau.

- Gestion basée sur le cloud : Gérez votre suite d'accès Pulse avec notre solution Pulse One basée sur le cloud.

Édition Entreprise

- Cloud Secure : Ajoutez un accès sécurisé et une authentification unique aux applications et services en nuage en dehors de votre centre de données.

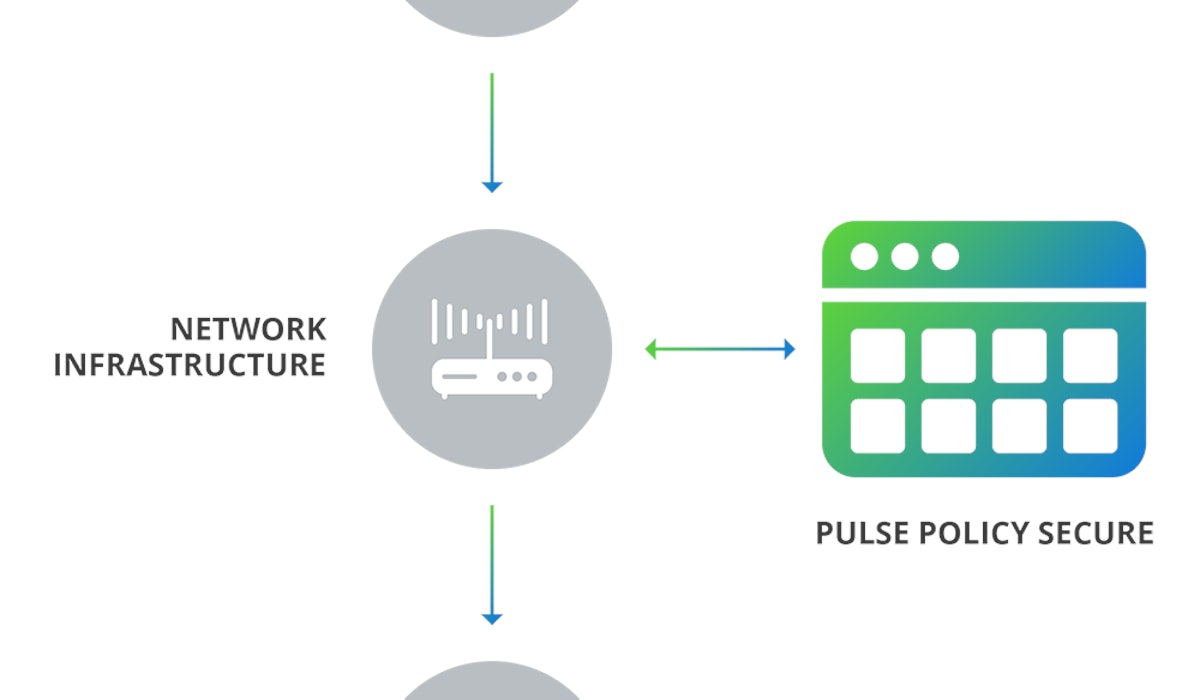

- Application du réseau : Avec Pulse Policy Secure, vous aurez le contrôle de votre réseau avec la puissance d'une politique granulaire et une large intégration dans une infrastructure réseau tierce.

- IoT sécurisé : De nos jours, tout a une adresse IP. Avec l'Internet, l'activation s'accompagne de risques de sécurité et la suite Pulse Access est là pour vous aider.

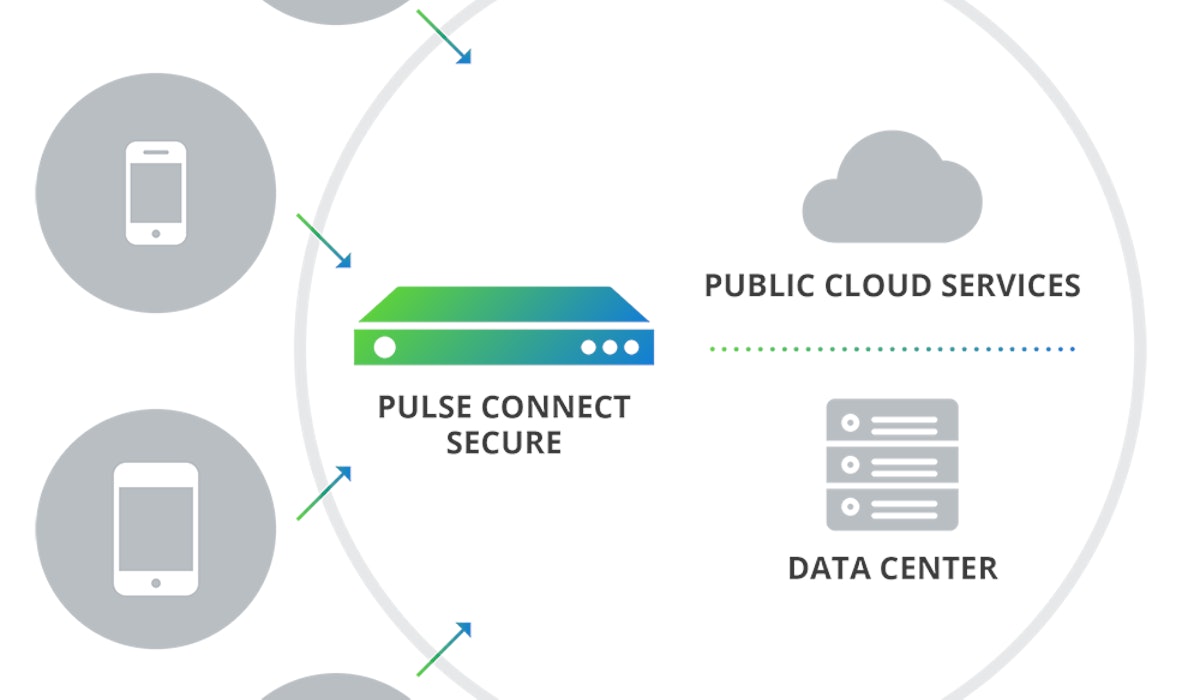

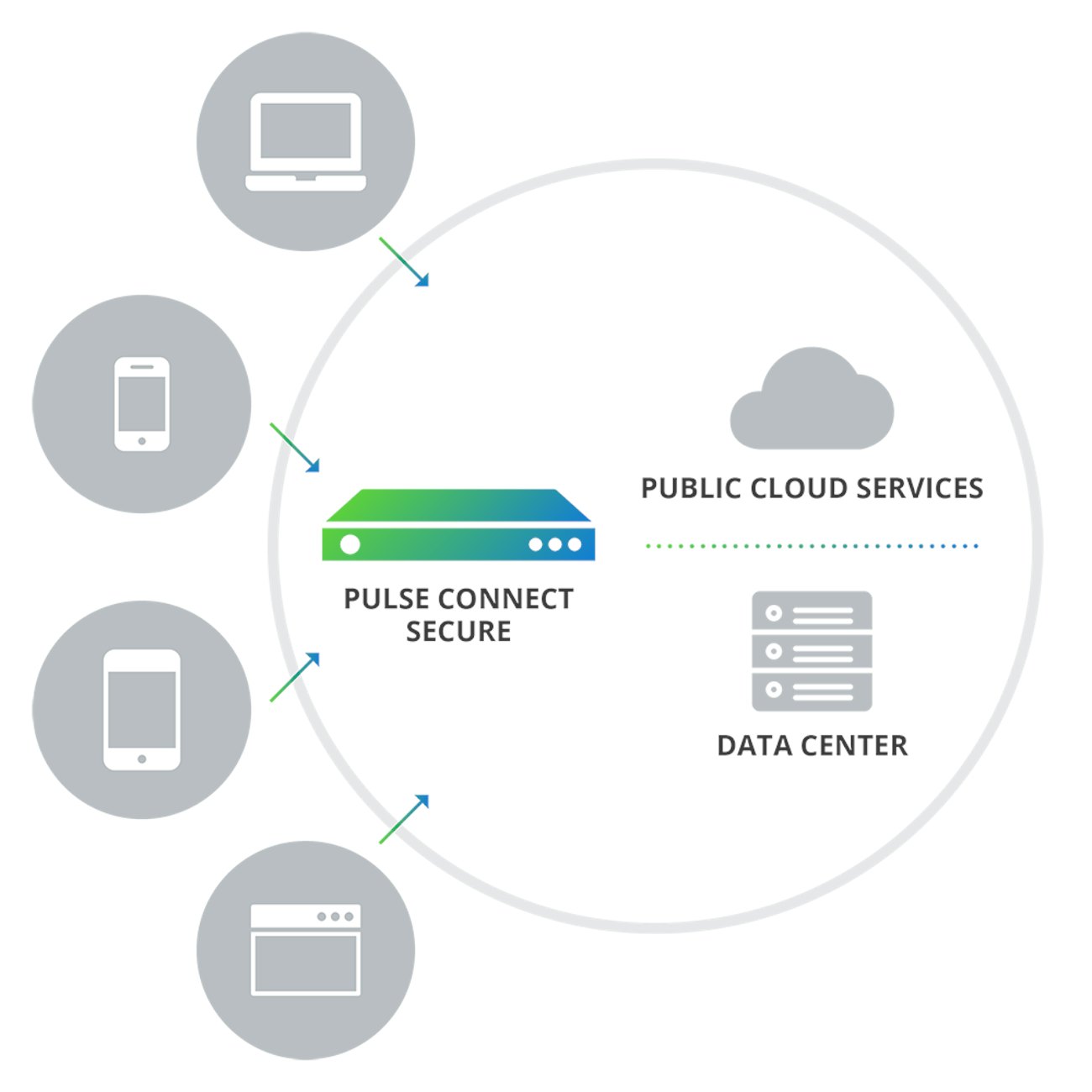

Pulse Connect Secure

Les entreprises et les fournisseurs de services doivent relever le défi difficile de fournir une connectivité réseau indépendante du lieu et de l'appareil, qui soit sécurisée et capable de contrôler l'accès aux ressources pour les utilisateurs autorisés. Les violations et les menaces continuent d'échapper à tout contrôle, et un nombre croissant d'employés et d'utilisateurs souhaitent utiliser leurs propres solutions de productivité personnelles, qu'il s'agisse d'appareils ou d'applications basées sur le cloud. Ce qui rend ce défi encore plus difficile. Pulse Secure Connect Secure fournit un accès sécurisé et authentifié aux ressources de l'entreprise pour les utilisateurs distants et mobiles à partir de n'importe quel appareil compatible avec le Web, à tout moment et en tout lieu. Pulse Connect Secure est le VPN SSL le plus largement déployé pour les organisations de toute taille, dans tous les grands secteurs d'activité.

Pulse Connect Secure comprend les clients Pulse Secure et le SDK AppConnect. Les clients Pulse sont des clients réseau dynamiques et multiservices pour les appareils informatiques mobiles et personnels. Les clients Pulse sont simplement déployés, ce qui permet aux utilisateurs de "cliquer et se connecter" rapidement à partir de n'importe quel appareil, où qu'il soit. Pulse Secure AppConnect SDK offre une connectivité VPN SSL par application pour les clients iOS et Android, ce qui permet aux services informatiques de créer une expérience d'application mobile encore plus transparente et sécurisée pour leurs utilisateurs.

L'accès sécurisé commence avec un VPN mobile

- 40 des 50 entreprises du classement Fortune et plus de 18 millions de points d'extrémité sécurisés.

- Mélangez simplement les applications du centre de données et les services du cloud public pour vos travailleurs.

- Contrôle granulaire de qui accède à quoi, d'où, quand et comment.

- Quel que soit l'appareil choisi par votre utilisateur, il bénéficiera de la même expérience qu'il aime.

- VPN à la demande, par application, pour iOS et Android.

- La mémorisation des mots de passe appartient au passé, qu'il s'agisse de systèmes sur site ou de solutions en nuage.

- Des consoles magnifiquement conçues et faciles à utiliser que les TI vont adorer.

- Appareils d'accès sécurisé spécialement conçus ou option de machine virtuelle.

Leader du marché

Centre de données et cloud

Conformité facile

Expérience familiale

Mobile VPN

Single Sign-On

Visibilité transparente

Diverses options de déploiement

Accès sécurisé à n'importe quelle application depuis n'importe quel appareil. Simple.

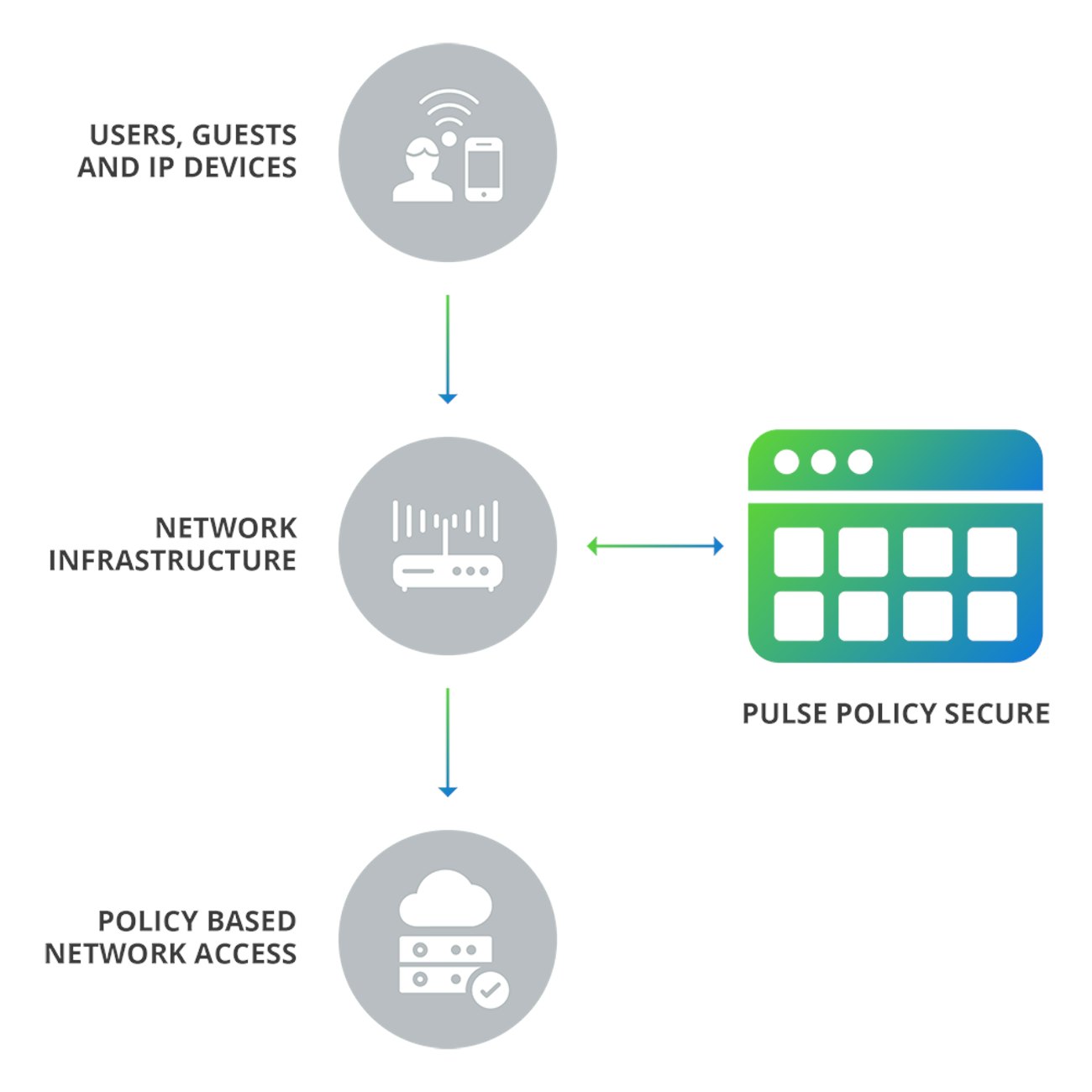

Pulse Policy Secure

Pulse Policy Secure

Une solution contemporaine de contrôle d'accès au réseau (NAC) conçue pour la prochaine génération de réseaux.

Pendant des années, le contrôle d'accès au réseau (NAC) a fait fuir les administrateurs système, car il avait la réputation d'être difficile à configurer et de ne concerner que le ministère de la défense... jusqu'à aujourd'hui.

En termes simples, le NAC est un excellent moyen de contrôler les appareils qui se connectent à votre réseau et ce qu'ils peuvent faire une fois qu'ils sont connectés.

C'est exactement comme le contrôle d'accès que vous avez mis en place sur les partages de fichiers depuis des années. Quand on y pense, pourquoi tout appareil disposant d'un mot de passe sans fil ou d'une connexion filaire devrait-il avoir accès à tout ?

C'est là que Pulse Policy Secure entre en jeu.

NAC sans complication

- Détecter, classer et surveiller automatiquement les appareils gérés, IoT et autres appareils non gérés qui se connectent au réseau de l'entreprise. Le système surveille en outre les dispositifs pour les changements d'état de sécurité et de profil.

- Fonctions d'embarquement automatique pour Windows, Mac, smartphones et tablettes.

- Assurer la conformité de la sécurité avec les réglementations industrielles et gouvernementales les plus strictes.

- Orchestrer la politique d'accès : connexions filaires et sans fil, appareils personnels et d'entreprise, accès à distance et local.

- Simplifiez la mise en place d'une solution NAC.

- Simplifiez le traitement des visiteurs occasionnels restreints sur votre réseau.

- Étendre l'application des politiques NAC avec des informations provenant de solutions EMM tierces.

- Partagez des informations sur les utilisateurs et les appareils, et recevez des alertes provenant de commutateurs, de contrôleurs sans fil, de NGFW, de SIEM, d'EMM et de solutions de sécurité des points d'accès courants.

Visibilité complète du réseau

Embarquement automatique des appareils

Conformité à la réglementation

Contrôle d'accès contextuel

Assistants et modèles

Gestion des utilisateurs invités

Intégration de la gestion de la mobilité

Orchestrer la réponse aux menaces

Contrôle d'accès complet de qui, quoi, quand et où avec Pulse Policy Secure.

Une multitude de fonctionnalités pour la nouvelle génération

- Configuration automatisée des appareils avec des paramètres et des logiciels pour l'accès Wi-Fi et VPN.

- Des évaluations améliorées de la santé, de la vulnérabilité et de l'état de sécurité des dispositifs d'extrémité.

- Établissez le profil des terminaux sur le réseau et des dispositifs IoT à des fins de vérification et de remédiation.

- Un seul client permet aux utilisateurs de bénéficier à la fois d'un accès VPN et d'un accès local, pour une expérience utilisateur simple et facile.

- Possibilité de créer des comptes d'invités limités dans le temps - et d'offrir une expérience utilisateur transparente.

- Orchestrer et automatiser l'application de la sécurité avec plus de 20 solutions de fournisseurs, y compris les commutateurs, les pare-feu, la sécurité mobile et des points d'extrémité.

- Contrôlez tout à partir d'une console de gestion et d'un tableau de bord uniques déployés dans le nuage ou le centre de données.

- Réduit le risque de malveillance et les temps d'arrêt grâce à la correction automatique des correctifs pour les dispositifs d'extrémité.

BYOD onboarding

Contrôles automatiques de conformité

Une visibilité complète

Client unifié

Accès invité

Interopérabilité

Commande centralisée

Évaluation des correctifs

Prêt à en discuter ?

Vous cherchez des détails sur les prix, des informations techniques, une assistance ou un devis personnalisé ? Notre équipe d'experts à Bruxelles est prête à vous aider.